Espionaje continúa en gobierno de AMLO; es falso que ya no se espía

El Presidente Andrés Manuel López Obrador mintió al decir que su gobierno no espía a ninguna persona. Hasta la fecha, se han documentado al menos 10 casos de espionaje durante el actual gobierno.

En su conferencia matutina del 5 de diciembre de 2023, el presidente López Obrador dijo: “siempre hemos padecido nosotros de espionaje, siempre, y hay. Nosotros no lo hacemos, aquí se terminó eso, no espiamos a nadie, no escuchamos teléfonos de nadie”.

En distintas ocasiones, López Obrador y la Secretaría de la Defensa Nacional (Sedena) han negado las acusaciones de espionaje, pero siguen sin transparentar la información sobre el uso del malware Pegasus, un programa espía que –de acuerdo con un informe de Citizen Lab– ha sido usado para la vigilancia de periodistas en México.

A esto se suma las denuncias de organizaciones de la sociedad civil sobre el uso de Pegasus en México y la impunidad en los casos de espionaje en los sexenios de Calderón y Peña Nieto.

El Ejército espía

En octubre de 2022 te contamos que el Ejército mexicano compró en 2019 un “servicio de monitoreo remoto de información” para intervenir teléfonos celulares. Esta contratación fue con la empresa Comercializadora Antsua, representante en México de la empresa NSO Group, dueña del software Pegasus.

Ese mismo año Citizen Lab, de la Universidad de Toronto, documentó que los celulares de al menos tres personas en México fueron intervenidas con Pegasus para monitorear llamadas y mensajes: un periodista de Animal Político; Raymundo Ramos, defensor de derechos humanos en Tamaulipas; y el periodista Ricardo Raphael.

Al momento de la intervención, los tres casos contaban con un común denominador: la investigación de temas relacionados con presuntas violaciones a derechos humanos cometidas por las Fuerzas Armadas.

Catorce días después, el diputado federal Agustín Basave Alanís, de Movimiento Ciudadano , denunció que fue espiado con el software en septiembre de 2021, según una alerta de infección de Apple, que también confirmó Citizen Lab.

El diputado declaró que “si no es el gobierno federal (quien espía), el gobierno federal debería ser el primer interesado en saber quién está haciendo uso de esta herramienta para espiar a un diputado federal. No pueden refugiarse simplemente en decir ‘no fuimos nosotros’ y al mismo tiempo no estar interesados en saber quién fue”.

Te puede interesar: Organizaciones exigen “cese inmediato” del espionaje del Ejército y avances en las investigaciones sobre uso de Pegasus

El 18 de abril de 2023, el Centro de Derechos Humanos Miguel Agustín Pro Juárez (Centro Pro) denunció que fue intervenido mientras daba seguimiento a la investigación del caso Ayotzinapa y otros casos de violaciones a derechos humanos presuntamente cometidas por militares.

Las fechas de infección en 2022 coinciden con el señalamiento que la Sedena hizo contra el Centro Pro al catalogarlo como un “grupo de presión”, según informes internos de la dependencia hackeados por el grupo Guacamaya.

Otro caso es el de Netzaí Sandoval y tres funcionarios del Instituto Federal de Defensoría Pública (IFDP) fueron espiados con el sistema Pegasus en 2021, mientras litigaban 500 denuncias en contra militares por presuntos actos de tortura. También, llevaban la defensa de Juana Hilda González, acusada en el caso del secuestro de Hugo Alberto Wallace.

Aunque Sandoval omitió señalar al Ejercito, Salvador Leyva, extitular de la Secretaría Técnica del Combate a la Tortura, Tratos Crueles e Inhumanos, mencionó que algunas hipótesis incluían la participación de la Sedena e Isabel Miranda de Wallace en el espionaje a los miembros del IFDP, aunque esta última negó participar en este acto.

En mayo del 2023, el diario estadounidense The New York Times reportó que Alejandro Encinas, ex subsecretario de derechos humanos, fue espiado con Pegasus mientras lideraba la Comisión de la Verdad en el caso Ayotzinapa en 2022.

The New York Times destacó que la licencia de Pegasus está permitida solo a agencias gubernamentales, y “aunque no hay pruebas definitivas sobre cuál es la que realizó el hackeo al celular de Encinas, el Ejército es la única entidad que tiene acceso al programa espía”.

Efectivamente, el malware Pegasus solo es vendido a gobiernos para que realicen investigación sobre delitos graves o terrorismo, según declaraciones ante cortes de Estados Unidos de Shalev Hulio, director de NSO Group.

Para la venta del software en cada país, NSO Group designa a empresas como sus representantes para que los gobiernos puedan comprar el sistema a través de ellas.

Cabe destacar que el NYT también ha reportado que la Sedena sería la única dependencia de gobierno que emplea Pegasus.

Otro caso de intervención fue el de Camilo Vicente Ovalle, coordinador de la Comisión para el Acceso a la Verdad de la Guerra Sucia. Fue espiado con dicho malware de acuerdo con una investigación de The Washington Post.

Citizen Lab concluyó que el teléfono de Vicente Ovalle, u otros dispositivos cuya información estaba respaldada en el teléfono, habían sido intervenidos por Pegasus.

“Aunque no se pudo determinar las fechas de espionaje, el correo electrónico de Apple sugiere que tuvo lugar en la segunda mitad del año pasado (2022)”, señala The Washington Post.

Guacamaya y los seguimientos a grupos sociales

El 7 de marzo de 2023 publicamos un informe del Centro Militar de Inteligencia (CMI), un área secreta de la Sedena y que obtiene información sensible de interés para Secretario de la Defensa, que confirma el espionaje a Raymundo Ramos con el sistema Pegasus durante el actual sexenio.

La Sedena utilizó la información obtenida con el espionaje para influir en la investigación que la Policía Ministerial Militar realizaba sobre la ejecución extrajudicial de tres jóvenes presuntamente cometida por militares el 3 de julio de 2020 en Nuevo Laredo, Tamaulipas.

Este documento mostró que el Ejército buscaba criminalizar a Ramos, pues en el reporte asentó que “Ramos Vázquez mantuvo una relación de amistad con Ana Isabel Treviño Morales, ‘La señora’, hermana de Miguel Ángel Treviño Morales, ‘Z-40’, y Óscar Omar Treviño Morales, ‘Z-42’”.

También se accedió a las conversaciones con tres periodistas entre julio y agosto de 2020, y en las que hablaron sobre la ejecución extrajudicial ocurrida días antes en Nuevo Laredo.

Los documentos filtrados por Guacamaya revelaron que el usuario final del servicio de monitoreo contratado por 140 millones de pesos a Comercializadora Antsua fue el CMI.

Cabe destacar que la misma Sedena confirmó la existencia de este convenio a la Auditoría Superior de la Federación (ASF), pero negó entregar los contratos por razones de seguridad nacional.

En distintas ocasiones, el Ejército ha negado entregar la información referente a sus contratos con la Comercializadora, pese a los llamados del INAI y del mismo presidente .

Los documentos obtenidos por el hackeo a la Sedena también revelaron que el ejército espió a los voceros de los padres de los 43 estudiantes desaparecidos de Ayotzinapa; al director del Centro de Derechos Humanos de la Montaña, Tlachinollan, Abel Barrera Hernández; al abogado de los padres de los normalistas, Vidulfo Rosales Sierra; y a líderes sociales, magisteriales, políticos y de derechos humanos.

Este seguimiento se dio a través de los pelotones de información, los cuales deben recopilar y proporcionar a su superior aquella información que consideren de interés.

Igualmente, el Ejército siguió las actividades de feministas y activistas que luchan en favor de los derechos de las mujeres, e identificó la existencia de 15 colectivos feministas en la Ciudad de México.

Estos documentos confirmaron que el Ejercitó reunió datos personales de las lideresas de grupos feministas.

Entre negaciones e impunidad

Después de la revelación del espionaje a Raymundo Ramos, Ricardo Raphael y un periodista de Animal Político, la Sedena negó espiar a activistas y periodistas, por el contrario sostuvo que realiza labores de inteligencia.

La dependencia reconoció que se realizó la compra de Pegasus, pero que se utilizó entre junio de 2011 y agosto de 2013, única y exclusivamente, para mantener la seguridad y capacidad operativa del Ejército y Fuerza Aérea Mexicanos.

Sin embargo, en su respuesta, no mencionó a la empresa Comercializadora Antsua, representante en México de NSO Group, dueña de Pegasus, y tampoco hace referencia a los casos documentados.

El presidente López Obrador reconoció la intervención telefónica al defensor de derechos humanos Raymundo Ramos, no obstante justificó que su gobierno hace “investigación” y “trabajo de inteligencia”.

Pese a ello, el mandatario no justificó cuál fue la base legal del Ejército para espiar.

El 7 de marzo, organizaciones civiles denunciaron que la Sedena obstaculiza las investigaciones de la Fiscalía General de la República (FGR) sobre el espionaje realizado con Pegasus en el actual gobierno.

Según la solicitud de información 33002642001754, el Ejército no solicitó ante autoridades judiciales ninguna autorización para intervenir comunicaciones entre 2018 y 2022.

El 15 de marzo de 2023, el mandatario federal atacó a medios y organizaciones que documentaron el espionaje contra Ramos y dos periodistas y negó que la Sedena realice espionaje.

El 23 de marzo, la Oficina de la Presidencia envió un comunicado de prensa en el que intenta desacreditar las pruebas expuestas en las investigaciones periodísticas y explicó que el Ejército tiene base legal en la Ley de Seguridad Nacional (LSN) y de la Ley de la Guardia Nacional para realizar “labores de inteligencia”.

La Ley de Seguridad Nacional sólo faculta al Centro Nacional de Inteligencia (CNI), un organismo civil, para realizar labores de inteligencia e intervenir comunicaciones con una autorización judicial, pero no a la Sedena.

Respecto al espionaje de Encinas, el mandatario minimizó este caso y volvió a negar que el Ejército esté detrás de los espionajes con Pegasus.

El 30 de mayo, los titulares de las Fuerzas Armadas evitaron responder a los cuestionamientos de los senadores sobre el uso de Pegasus. Por el contrario, la Secretaria de Seguridad, Rosa Icela Rodríguez, volvió a negar el espionaje.

Días después, la Comisión Interamericana de Derechos Humanos (CIDH) hizo un llamado a México para investigar y sancionar el uso del software Pegasus contra defensores y periodistas.

Relacionado

Con la intensificación de los ataques a través de la frontera entre ambos países, ¿cuáles son las raíces históricas de la actual tensión?

Pakistán lanzó una nueva serie de bombardeos contra las ciudades afganas de Kabul, Paktika y Kandahar, según informaron funcionarios gubernamentales, en medio de la intensificación de los ataques a través de la frontera entre ambos países.

Los bombardeos lanzados en la madrugada del viernes 27 de febrero sucedieron después de que el Talibán en Afganistán anunciara una importante ofensiva contra puestos militares fronterizos pakistaníes, el jueves en la noche.

Los dos países acordaron un frágil cese el fuego en octubre, tras mortales enfrentamientos en la frontera, pero las hostilidades se reavivaron en días recientes.

Ambas partes afirman haber infligido bajas severas al uno y al otro en los últimos choques.

El primer ministro de Pakistán, Shehbaz Sharif, expresó que su país tenía “la completa capacidad de aplastar cualquier ambición agresiva”, mientras que el ministro de Defensa, Khawaja M Asif, declaró una “guerra abierta” contra el gobierno de Afganistán.

Los talibanes afganos indicaron que lanzaron la operación “a gran escala” el jueves en respuesta a los bombardeos de comienzos de la semana, que dicen mataron por lo menos a 18 personas.

¿Cuáles son las raíces históricas de la tensión y cuáles son algunos de los factores detrás de los renovados enfrentamientos?

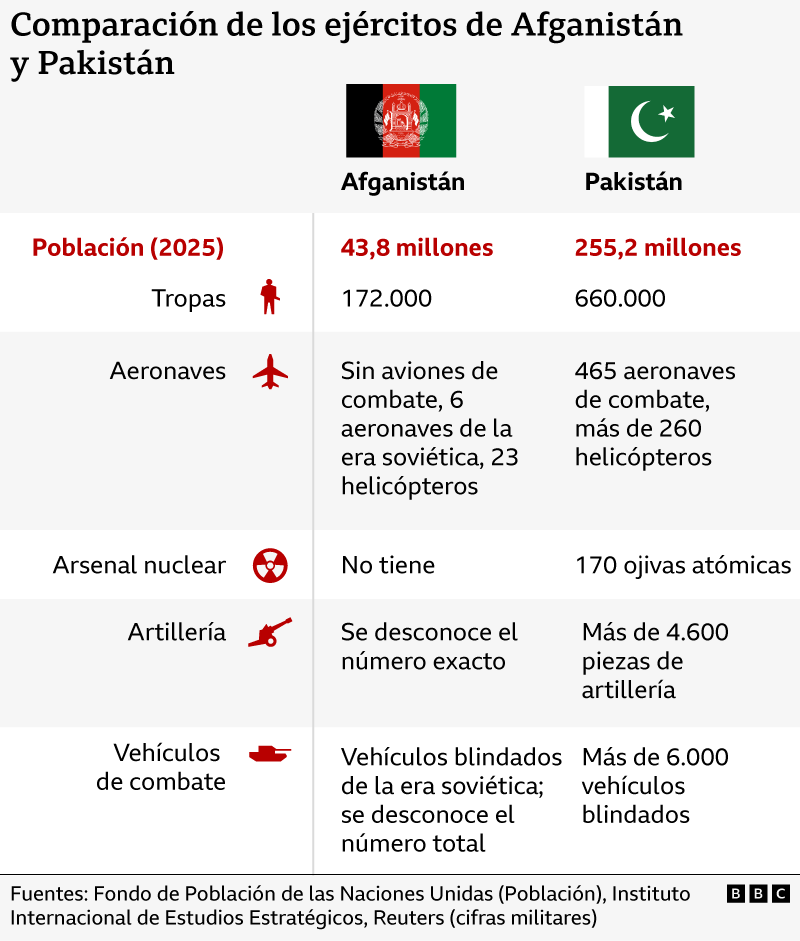

1. Dos ejércitos desiguales

Las relaciones recientes entre Pakistán y Afganistán han sido turbulentas.

Antes de la retirada de Estados Unidos de Afganistán en 2021, el antiguo gobierno de Kabul frecuentemente acusaba a Islamabad de facilitar los ataques del Talibán contra sus fuerzas, que aseguraban estaban siendo planeados en suelo pakistaní.

Durante este período, Pakistán negó tener vínculos con el Talibán, con el otrora portavoz del Ministerio de Exteriores pakistaní calificando dichas acusaciones de “ridículas”.

Pakistán tuvo un papel clave en posibilitar y negociar el Acuerdo de Doha que allanó el camino para la salida de EE.UU. de Afganistán y el rápido regreso al poder del Talibán.

Fue uno de los pocos países que reconoció oficialmente el gobierno talibán durante el primer período del grupo en el poder en Afganistán entre 1996 y 2001.

Pero las más recientes tensiones han demostrado que aún con el Talibán de vuelta en el poder en Afganistán, las relaciones entre los dos países continúa siendo frágil.

En términos militares, Pakistán tiene una ventaja abrumadora al ser una importante potencia militar con cientos de tanques, aeronaves y tecnología de defensa avanzada.

El gobierno talibán de Afganistán dispone del equipamiento militar que abandonaron las antiguas fuerzas afganas y extranjeras.

Los informes sugieren que, pese a las sanciones, ha podido adquirir parte de material militar a través del mercado negro.

No hay pruebas de que disponga de aviones ni de la capacidad para lanzar bombardeos en profundidad dentro de Pakistán.

Sin embargo, el Talibán libró durante más de 20 años una guerra contra Estados Unidos y sus aliados de la OTAN, por lo que su capacidad para llevar a cabo ataques no convencionales y de guerrilla está ampliamente demostrada.

2. El Talibán, a los dos lados de la frontera

Pakistán afirma tener “pruebas concluyentes” de que el TTP ha estado detrás de una serie de ataques en el país, incluido el reciente atentado suicida contra una mezquita chiita en Islamabad en el que murieron más de 30 personas.

El grupo Estado Islámico (IS) reivindicó el ataque en Islamabad, pero Pakistán ha dicho que tiene “pruebas concluyentes” de que el responsable fue el TTP.

Pakistán también alega que los ataques están siendo llevados a cabo por orden del liderazgo y los coordinadores del TTP con base en Afganistán, quienes, según afirma, cuentan con el apoyo del gobierno talibán.

“Desde que el Talibán asumió el poder en Afganistán, Pakistán esperaba que grupos como el TTP… no siguieran recibiendo el apoyo como antes, y que las condiciones en la frontera mejoraran, pero eso no sucedió”, dijo a la BBC el exdiplomático pakistaní Masood Khan.

Esto puede no ser una sorpresa.

“Contrario a otros gobiernos, el Talibán afgano no es un gobierno tradicional. Llegaron al poder como un grupo vinculado históricamente al TTP”, expresó a la BBC el analista y periodista Sami Yousafzai, que monitorea de cerca las relaciones Afganistán-Pakistán.

“Si Pakistán creía que el Talibán afgano eliminaría o expulsaría al TTP de Afganistán, esa es una expectativa poco realista”, añadió.

En octubre del año pasado, el ministro de Exteriores de Afganistán, Amir Khan Muttaqui, visitó Nueva Delhi, para restablecer los lazos diplomáticos con India, el rival de Pakistán.

Ese mismo mes, el ministro de Defensa de Pakistán, Khawaja Muhammad Asif, en una entrevista con el canal Geo News, acusó a Afganistán de “pelear un guerra subsidiaria para Delhi”.

India ha negado de manera constante que apoye cualquier elemento antipakistaní dentro de Afganistán. Pero el deshielo entre India y Afganistán está siendo interpretado por observadores como Yousafzai como una “derrota simbólica” para Pakistán.

Los observadores comentan que India tiene la intención de invertir en la región mientras que el Talibán busca romper su aislamiento estableciendo relaciones con los países de la región.

Pero Yousafzai opina que eso no es tan simple: “La capacidad de India de dar apoyo técnico al gobierno talibán es limitada, pues Kabul opera bajo un estricto sistema ideológico yihadista”.

Eso podría representar algún tipo de alivio para Islamabad.

3. ¿Qué han dicho los otros países?

Funcionarios de Naciones Unidas han expresado preocupación frente a las recientes hostilidades, llamando al diálogo y la diplomacia para resolver las diferencias entre ambas partes.

China afirmó que estaba “profundamente preocupada” sobre la situación, según su Ministerio de Exteriores, que exhortó a las partes a “resolver sus diferencias y disputas a través del diálogo y la negociación”.

El vecino Irán anunció que estaba dispuesto a mediar en el diálogo entre los dos países, como lo escribió su canciller Abbas Araghchi en X, instando a ambas partes a “resolver sus diferencias a través de una política de buen vecino y el diálogo”.

Qatar y Turquía mediaron entre ambas partes, con conversaciones celebradas en Doha y Estambul.

Pakistán comparte una frontera de 2.600 km con Afganistán. También es sabido que lo que se conoce como la Línea Durand fue trazada arbitrariamente por los británicos en 1893 y es una línea fronteriza disputada por Afganistán y millones de pastunes étnicos que viven a lado y lado de la frontera.

Esto también ha llevado a los observadores a interpretar las continuas tensiones como arraigadas también en reclamos territoriales legítimos.

Miles de personas cruzan la frontera diariamente. A pesar del estado de las relaciones gubernamentales, las comunidades tribales viven en cada lado de la frontera, unidas por lazos familiares y sociales, aumentando la urgencia para que las relaciones entre los dos países se normalice.

4. ¿Por qué hay enfrentamientos ahora?

Los ataques se producen tras meses de hostilidades entre ambos países. La última confrontación grave se produjo en octubre, tras lo cual se alcanzó un frágil alto el fuego negociado por Turquía y Qatar.

Pakistán acusa al gobierno talibán de Afganistán de apoyar a “terroristas antipakistaníes” a los que culpa de llevar a cabo atentados suicidas en su territorio, incluido uno reciente en una mezquita de Islamabad.

Esta afirmación es rebatida por el Talibán, que ha afirmado en repetidas ocasiones que el territorio de Afganistán no se está utilizando para amenazar la seguridad de otros países.

A su vez, acusa a Pakistán de llevar a cabo ataques no provocados en los que han muerto civiles. Islamabad afirma que solo ataca a militantes.

A principios de esta semana, las fuerzas pakistaníes también lanzaron múltiples ataques aéreos nocturnos contra Afganistán que, según los talibanes, causaron la muerte de al menos 18 personas, entre ellas mujeres y niños.

5. ¿Por qué ahora es diferente?

Superados en armamento por Pakistán, que cuenta con armas nucleares, los analistas creen que es poco probable que los talibanes libren una guerra convencional contra Pakistán.

Sin embargo, los talibanes afganos tienen una amplia experiencia en la guerra de guerrillas.

Lo que hace que la última ronda de ataques pakistaníes sea significativa es que se han dirigido contra instalaciones gubernamentales talibanes en lugar de objetivos terroristas en Afganistán, según explicó a la BBC Michael Kugelman, investigador principal para Asia Meridional del Atlantic Council.

“Ahora se está atacando al propio régimen”, afirmó.

Por su parte, la retórica de los talibanes sugiere que están decididos a “lanzar ataques implacables” contra Pakistán, una “situación precaria” que podría desembocar en un conflicto real.

El jefe militar de los talibanes afganos, Qari Muhammad Fasihuddin, afirmó en un mensaje en video este viernes que Pakistán podía esperar “una respuesta aún más decisiva” en el futuro.

Los ataques contra lugares como Abbottabad y Swabi demuestran su capacidad para adentrarse más en Pakistán de lo que se pensaba.

Información adicional de los servicios afgano y urdu de la BBC.

Haz clic aquí para leer más historias de BBC News Mundo.

Suscríbete aquí a nuestro nuevo newsletter para recibir cada viernes una selección de nuestro mejor contenido de la semana.

También puedes seguirnos en YouTube, Instagram, TikTok, X, Facebook y en nuestro nuevo canal de WhatsApp, donde encontrarás noticias de última hora y nuestro mejor contenido.

Y recuerda que puedes recibir notificaciones en nuestra app. Descarga la última versión y actívalas.

- Pakistán ataca Kabul y otras ciudades en Afganistán mientras aumentan los enfrentamientos transfronterizos

- Rebelión en la cúpula del Talibán: la BBC revela la división política interna en el gobierno de Afganistán

- Las mujeres de Afganistán pierden su “última esperanza” tras el bloqueo de internet por parte del Talibán